熟悉小编的读者可能知道,小编最近在学Dynamics365,这门课程简直颠覆小编对所有微软认证的认知,过往背个题库最多两小时就能去考试了,而为了这门考试,小编搭了很多CRM的应用。但是考试的内容实在是细,因此还在苦心钻研中。

最近一次失利让小编深刻意识到D365的学习是一个专精的过程,不能急功近利,在注意新知识积累的同时也不该忘了旧知识的巩固,尤其是公众号对于这个时代的技术人员就是工作的保障。

本公众号起始于Office,转战于Azure,未来有可能面向Dynamics,可以说顺应厂商的发展,统摄了全部的微软三朵云。那在这个阶段是时候给Azure技术做个总结。

在Azure发布的14大模块100多项服务中,有80%以上的服务在国内版落地。

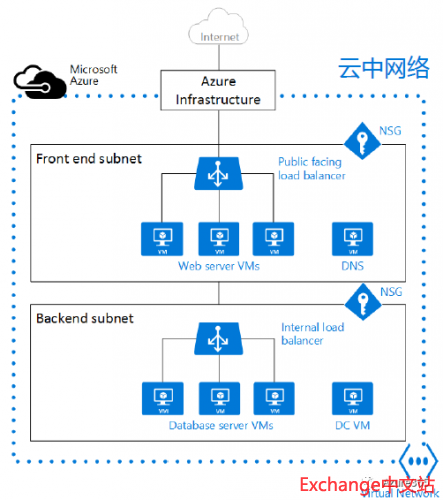

今天介绍的网络部分从本地网络去理解Azure的话,可以把前端子网(Front End Subnet)看成是本地网络中的DMZ,后端子网(Backend Subnet)看成是本地网络中的内网。

这样分的意义除了便于传统的网络管理员理解云中网络,还能:

- 增强安全性和独立性;

- 按需将前端部分覆盖到全球范围的Azure节点上;

- 方便构建复杂的网络拓扑;

- 将本地数据中心对应地扩展到云中;

- 创建混合部署的应用程序;

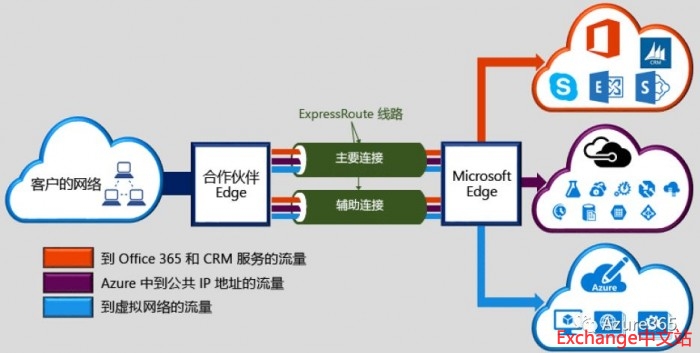

至于本地到云的网络拓扑,可以是Site2Site的VPN网络,也可以是用户个人拨号上网,专线的形式可以分为公网VPN和私有专线。ExpressRoute线路的价格大概是MPLS价格的5–10倍。

当然混合云的使用目的按照企业对云的开放态度可分为备份上云、数据上云、应用上云三个阶段。在最终实现应用上云之后,应用的可用性和负载均衡又是企业不得不考虑的问题。好在Azure免费的负载均衡器解决了这个问题。按照功能,Azure的负载均衡器可分为:

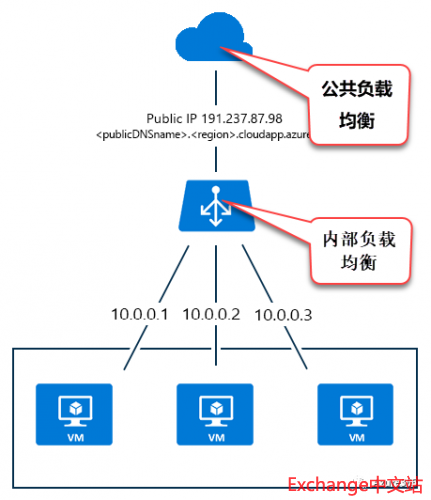

- 公网负载均衡,即每个云服务商可以获得一个免费的公共负载均衡IP(VIP)。如果要在多个VIP上加载均衡,可以付费获得额外的VIP,当然每个负载均衡器分配可以最多分配5个额外的IP。

- 内部负载均衡,及驻留在虚拟网络内的个虚拟机间的负载均衡免费。目前尚不支持将额外的VIP添加到内部负载均衡器的做法。

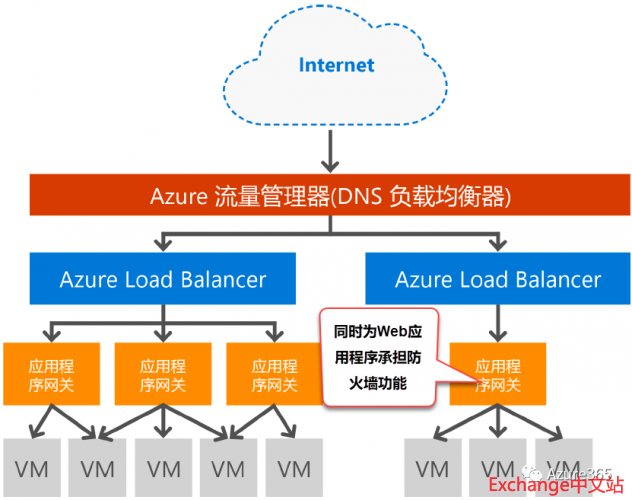

在负载均衡器的后端,Azure还有自带的应用程序网关,用以实现跨会话状态共享的Cookie相关性,以保障应用的会话状态在切换时得以保持(例如登录验证状态、交易成功状态等)而不需要重新提交,同时支持公共网站和私有网站,借助Azure的计算资源,实现更高利用率的SSL Offloading。

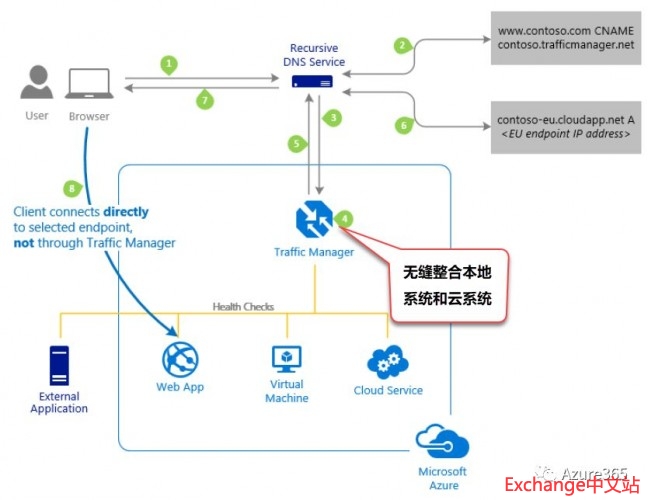

至于上图负载均衡器前端的流量管理器可以将用户流量分布到多个物理站点位置以减少因为地域原因造成的应用停机时间,也可与本地数据中心配合使用,定义访问策略改进应用程序可用性(等量分配或加权分配访问流量),也可针对新部署进行A/B测试。

以下是对上述三种负载均衡器的技术总结:

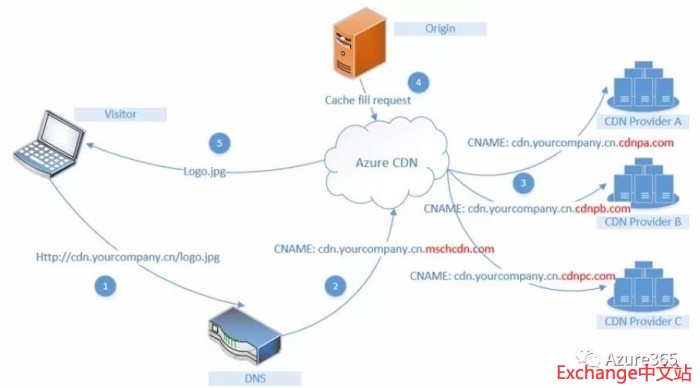

接着我们进入下一个产品的介绍,这个产品从本质上并不是Azure自身的服务。Azure的CDN在融合了国内多个主流CDN服务,实现了全面的多场景加速,中国大陆运营商,地域的全覆盖,最大限度地提高了可用性,同时也达成了统一管理、统一支持和统一计费的用户体验。功能上讲,它实现了

1. 自助化多功能配置

- 自助、快速开通CDN加速服务,添加、启用、禁用删除加速域名

- 自定义设置加速域名缓存策略、源站修改、防盗链等功能

- 全面详细的流量带宽信息报表查询以及原始访问日志下载

2. 集成Azure多种云服务

- 内建支持Azure平台上Storage Blob,Cloud Service和Web App的静态内容加速,Azure Media Service流媒体加速,无缝整合提升Azure云端资源访问下载速度

- 同时也支持非Azure源站的加速

3. 安全防护

- 支持HTTPS类型加速和防盗链设置,提供安全防护

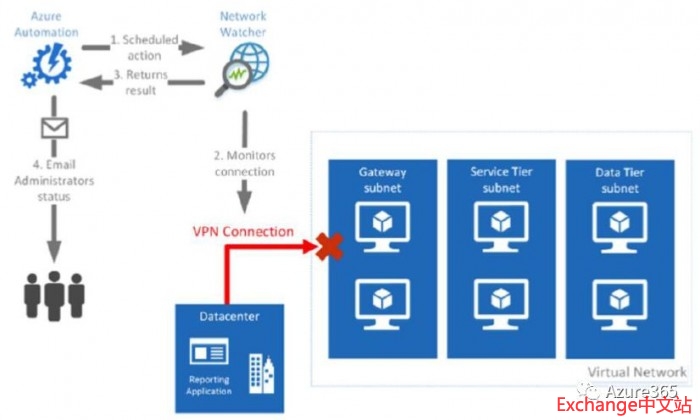

对于网络CDN,我们可能希望了解哪些数据在不同区域的缓存中命中率最高,哪些数据经常需要回传,以便对我们现有的缓存机制或数据库设计进行优化。这个时候网络监视器(Network Watcher)来协助实现,当然他的功能还包括:

- 启用网络性能监视和诊断服务

- 从 Azure获取数据包

- 查看部署的网络拓扑结构

- 使用 “IP流验证“验证通信

- 识别用户定义路由的错误配置

- 启用每个NSG的Log记录

- 检索配置的NSG和有效的安全规则以确定开放端口并评估网络安全

- 根据订阅的限制查看网络资源使用情况

- 与PowerBI结合可视化的NSG流日志数据

下面一个章节是Azure的DNS服务,这个有点类似于小编之前发布的AWS域名系统,这里就不做赘述了,感兴趣的小伙伴可以点击跳转––【邮科普】AWS Route 53云域名系统。

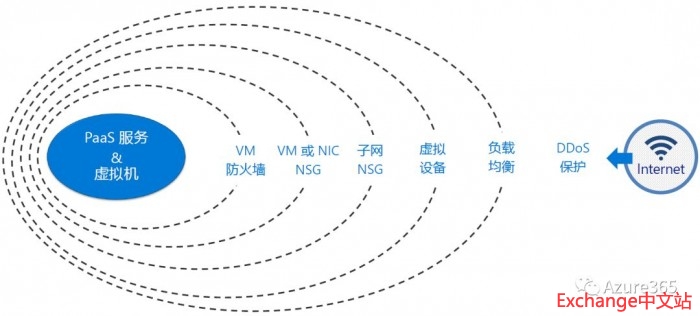

说到网络就不得不提安全问题,Azure的DDoS保护有基本版和标准版两种,基本版在Azure平台中自动启用,无需额外付费,通过始终可用的流量监控和常见网络级别攻击的实时风险监控缓解了Microsoft联机服务带来的端口攻击;标准版(世纪互联尚未引入此功能)提供专门针对Azure虚拟网络资源优化的其他缓解功能。它易于启用,无需更改应用程序。保护策略通过专用的流量监控和机器学习算法进行优化,并应用到与虚拟网络中部署的资源(例如Azure负载均衡器、Azure应用程序网关和Azure Service Fabric实例)关联的公共 IP 。可在攻击期间通过 Azure Monitor视图并针对历史记录获得实时遥测。

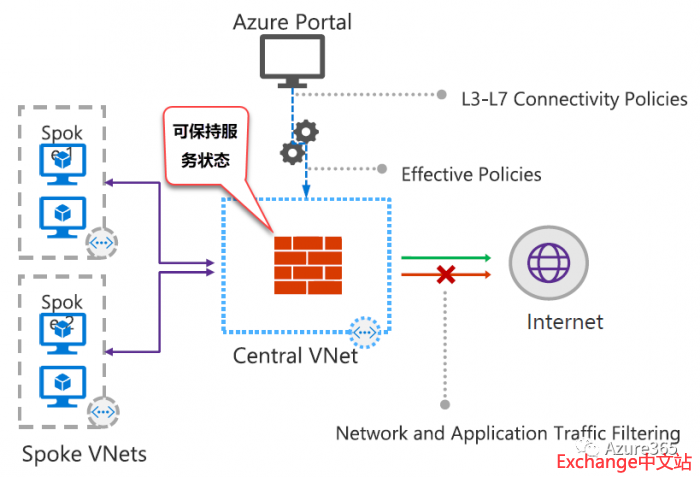

Azure的防火墙也是云上的SaaS服务,可保护Azure虚拟网络资源,它是一个有状态的防火墙,具有内置的高可用性和不受限制的伸缩性。

Azure的Virtual WAN其实就是SD–WAN,这个小编之前也讲过多次了,可见––【邮杂谈】SD–WAN来了,只是Azure选择的提供商设备专注于用户界面的友好,简化连接和易于配置,可提供统一的监测和管理。功能上会比思科略差一些。

以上是Azure网络防护的全景图,希望对各位观众在理解上述各产品时有所帮助。

- 混合云集成方案Azure Arc - 2020年3月28日

- 【全网首播:Azure大全】11. 开发人员工具与Azure Stack - 2020年2月22日

- 【全网首播:Azure大全】10. 安全性与标识 - 2020年2月22日

还没有评论